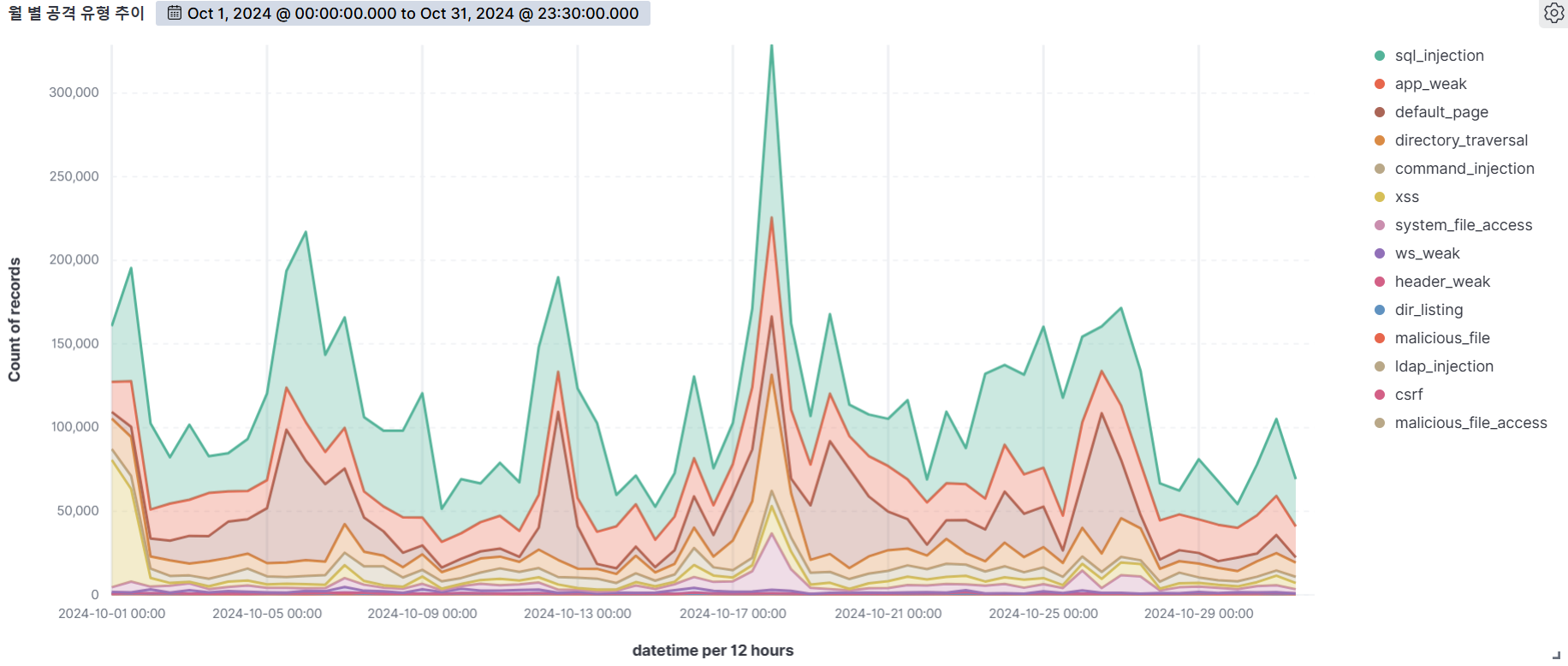

주 단위 웹 공격 추이

주 단위 웹 공격 추이를 통해 웹 공격이 어느 시기에 많이 발생했는지 확인할 수 있습니다. 이를 바탕으로 공격이 많은 시기에 미리 웹 공격으로부터 예방 및 대응책을 마련할 수 있습니다.

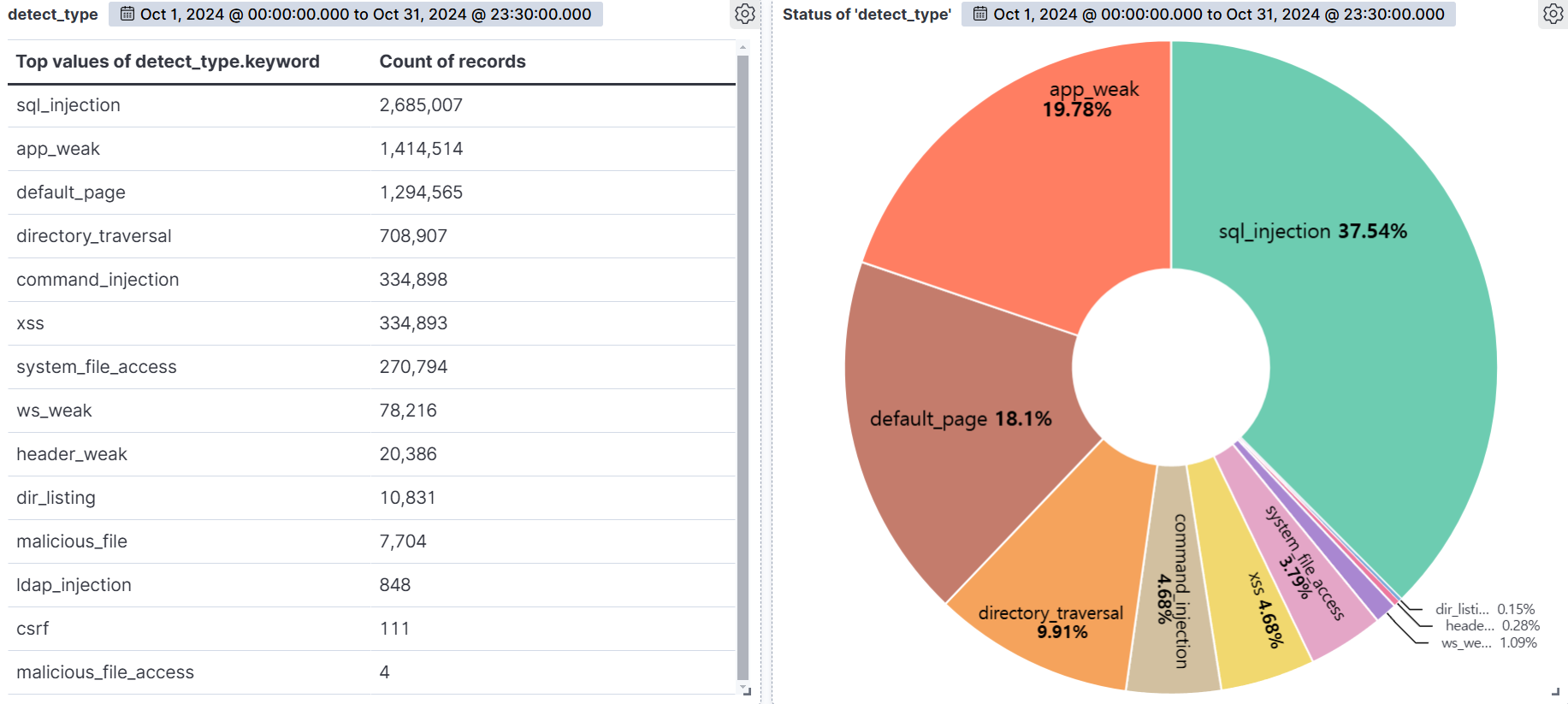

아래 그래프는 2024년 10월을 기준으로 AIWAF에서 탐지된 웹 공격들을 보여주고 있습니다.

2024년 10월에는 일 평균 약 23만 건 이상의 공격이 탐지되었으며, 특히 1일에 가장 많은 공격이 발생한 것을 확인 할 수 있습니다.

18일에 발생한 취약점 중 가장 많은 공격 시도된 SQL Injection의 경우 저희 AIWAF 내 가장 많은 탐지 조건을 가지고 있습니다. 하지만 SQL Injection 공격의 경우 새로운 공격 유형 및 우회 방법이 많기 때문에 항시 모니터링을 진행 하고 있습니다.

공격 유형별 웹 공격 동향

탐지 로그 기반으로 공격 유형별 웹 공격 동향을 통해 한 달 동안 어떤 공격이 많았는지 확인할 수 있습니다. 이를 바탕으로 기본적인 웹 공격 대응 가이드라인을 수립함으로써 해당 공격 유형에 대한 예방 및 대응책을 마련 할 수 있습니다.

아래 그래프는 2024년 10월을 기준으로 AIWAF에서 탐지된 웹 공격들을 보여주고 있습니다.

Web Attack Trends by Rule

SQL Injection(37.54%) 공격 유형이 가장 많았으며, App Weak(19.78%), Default Page(18.1%), Directory Traversal(9.91%) 순으로 탐지 되었습니다.

SQL Injection은 OWASP 에서 1위에 랭크되어 있는 만큼 가장 다양하며 위험한 공격입니다. 사용자 요청에 따라 동적으로 데이터를 생성하는 SQL 구문에 악의적인 SQL 문을 강제로 삽입하는 공격으로 취약한 어플리케이션의 경우 비정상으로 인증을 받거나 SQL 결과값을 리턴받을 수 있습니다. 다음과 같은 구문이 쿼리값에서 발생하였다면 공격을 의심해보시기 바랍니다.

App Weak은 공격자가 무단 액세스를 얻거나 악의 적인 작업을 수행하기 위해 악용할 수 있는 앱 내의 취약점을 나타냅니다. 이러한 취약점은 잘못된 코딩 관행, 잘못된 구성 또는 불충분한 보안 조치로 인한 경우가 이에 해당됩니다. 일반적으로 앱 프로그램 사용 시 인가된 파일을 제외하고 인가 되지 않은 파일들을 의심해 보시기 바랍니다.

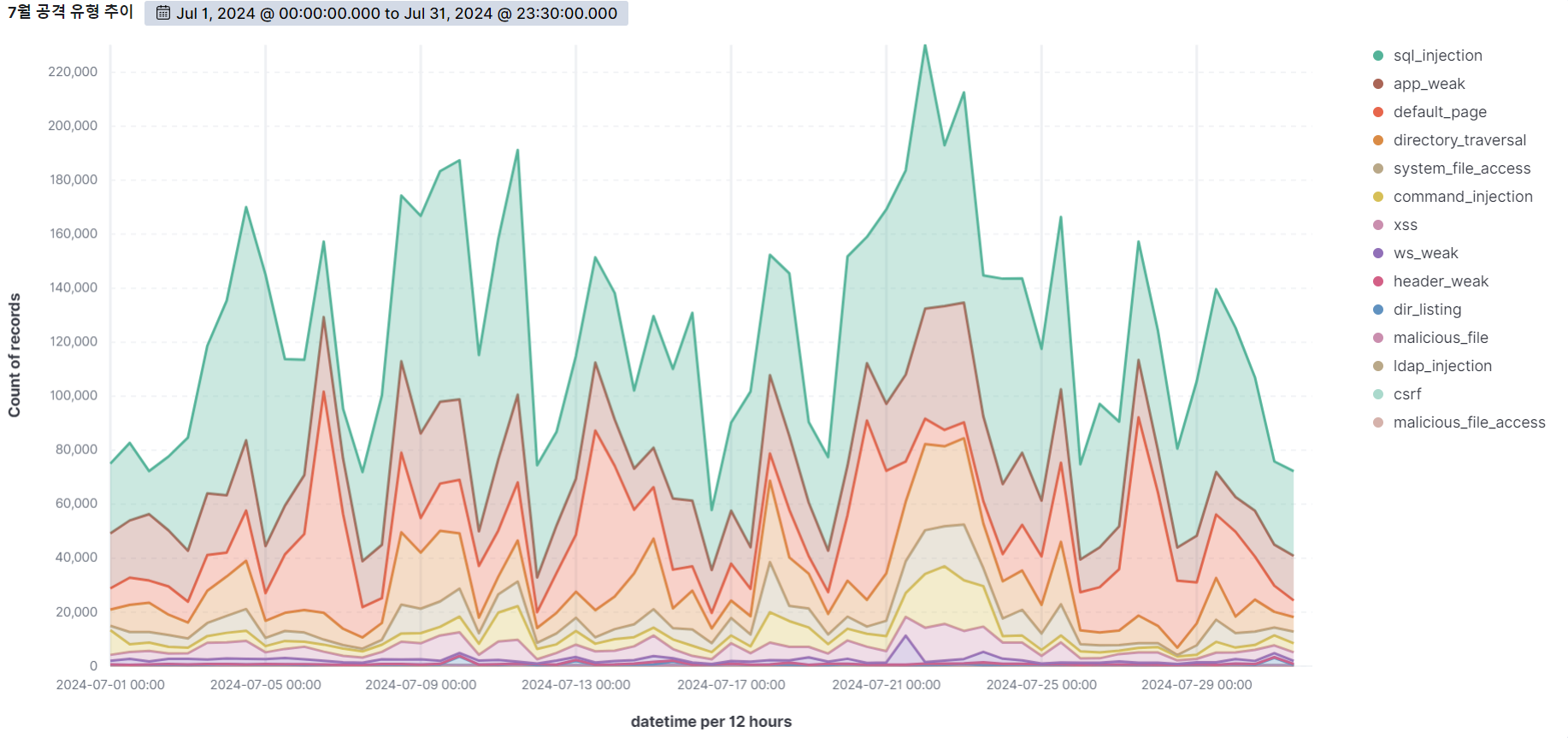

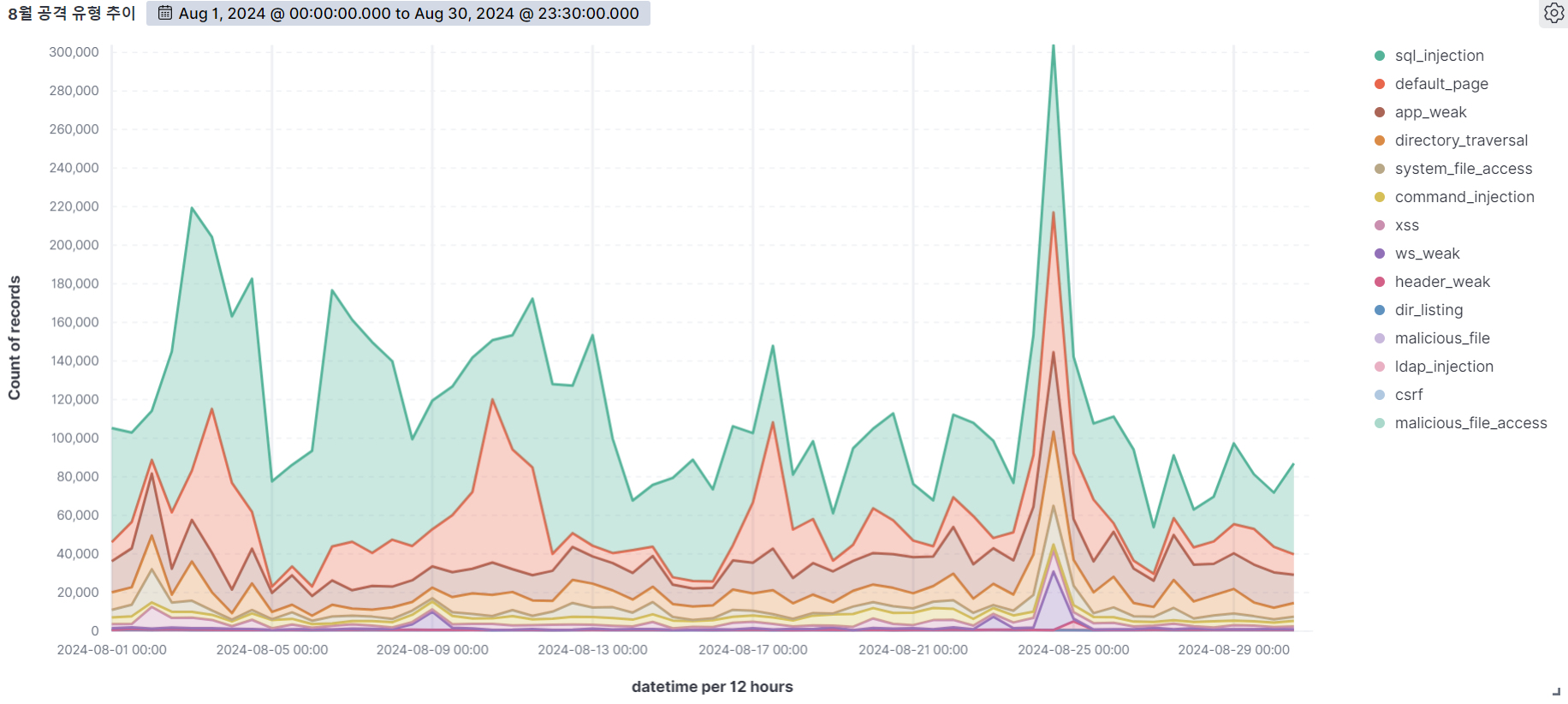

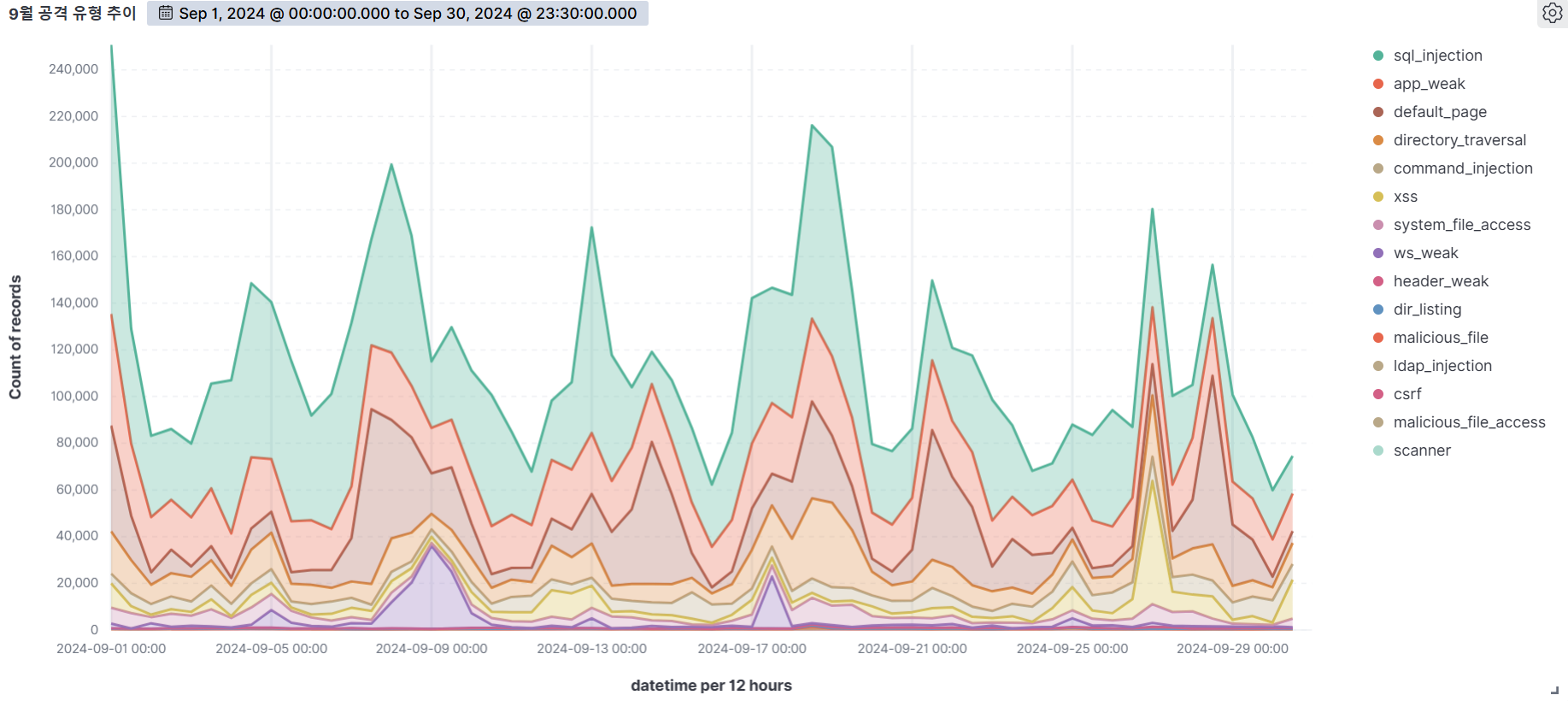

최근 3개월 웹 공격 추이 그래프 요약

7월

8월

9월

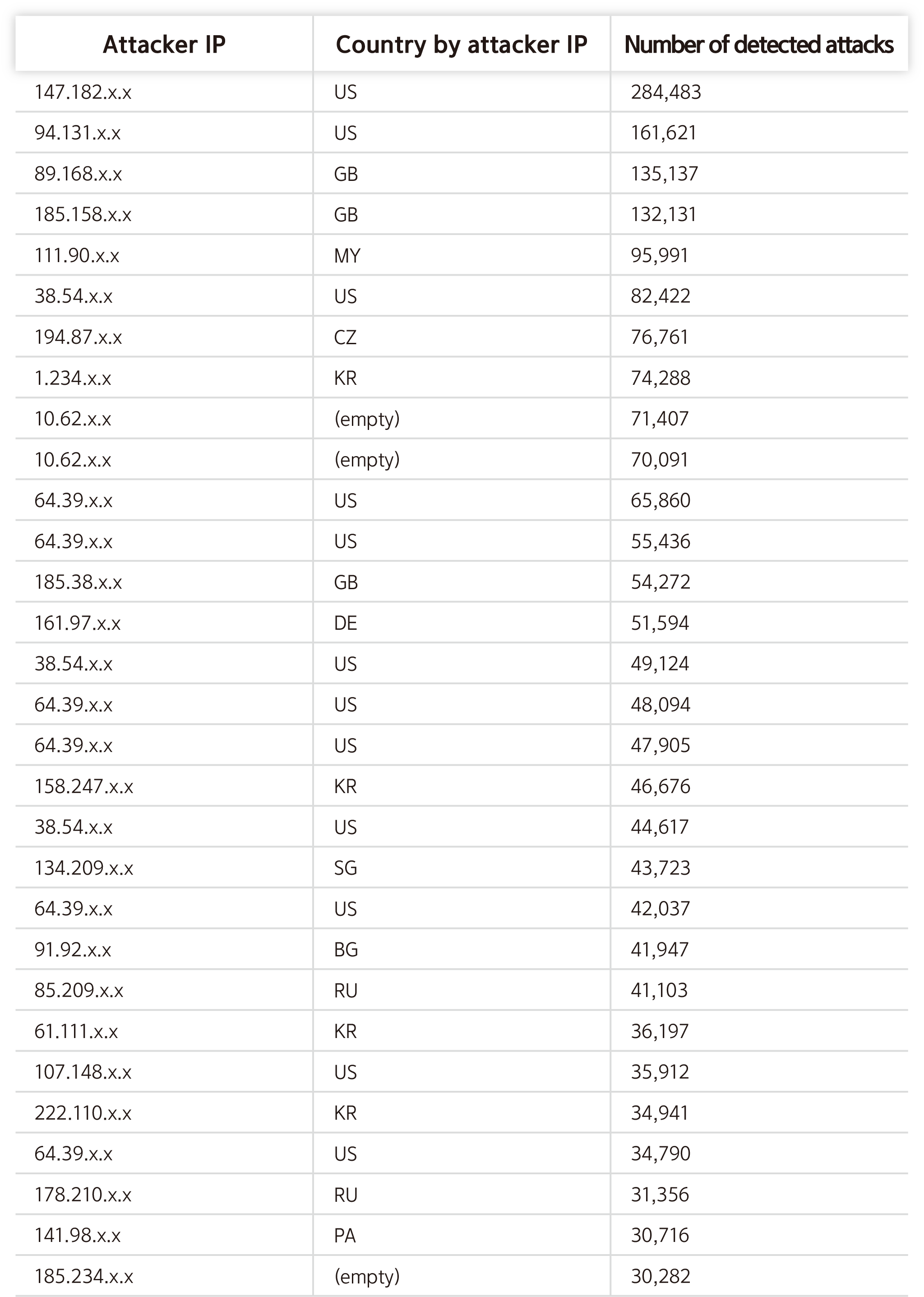

공격자 IP Top 30

취약점 분석 보고서

[Github Enterprise Server Authentication Bypass]

1. 개요

Github는 분산 버전 관리 툴인 Git 호스팅 기능을 지원하는 서비스로, 해당 서비스의 유료 플랜인 Github Enterprise Server (GHES)에서 발생한 인증 우회 취약점인 CVE-2024-4985 및 CVE-2024-9487에 대해 분석한 내용을 정리하였습니다.

출처 : https://projectdiscovery.io/blog/github-enterprise-saml-authentication-bypass

2. 공격 유형

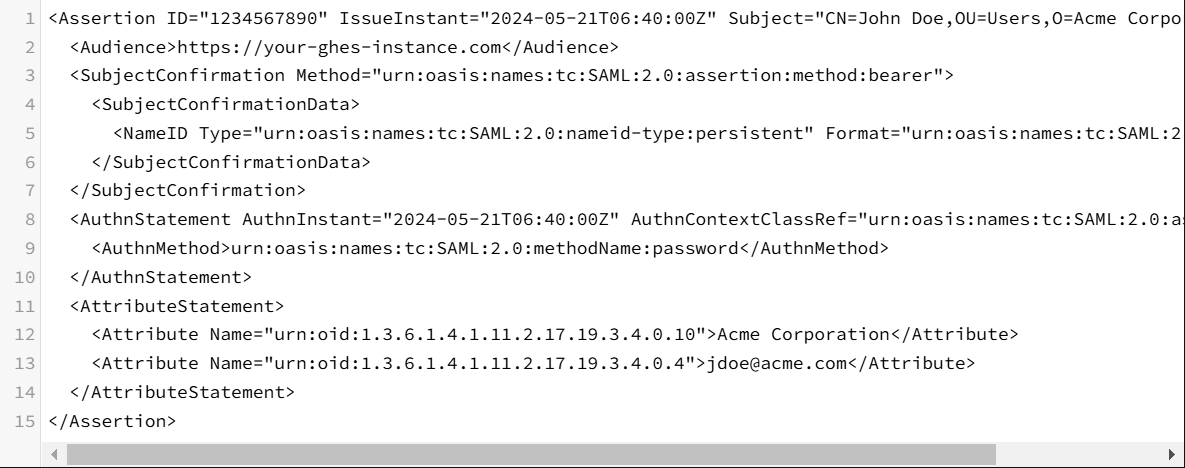

Github Enterprise Server ( 이하 GHES )는 SAML SSO 인증과 암호화 Assertion 기능을 사용하여 인증 과정을 진행하는데, 이때 암호화 Assertion 기능은 기본적으로 비활성화되어 있으나 이를 활성화 한 GHES의 경우 해당 취약점의 영향을 받게 됩니다.

암호화 Assertion 기능을 활성화 한 GHES에서는 인증 과정에서 Assertion 블록 외부에 서명이 있는지, 블록 내 전체 서명 및 부모 Assertion의 ID 일치 여부 등을 확인하여 공격자가 서명을 조작해 악의적인 Assertion을 삽입하는 공격을 방지합니다.

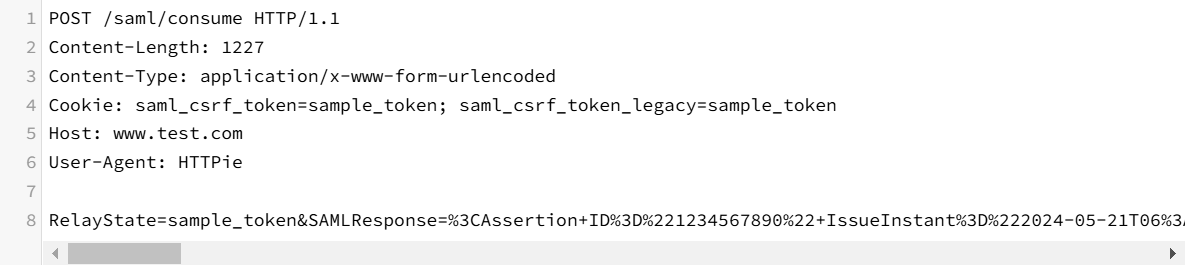

다만 해당 검증 과정은 Assertion 서명 자체는 검증되지 않는다는 허점이 존재해, 공격자는 IDP로부터 유효한 SAMLResponse를 확보, 해당 SAML에 조작된 가짜 Assertion 노드를 추가하여 암호화된 Assertion 서명이 존재하는 것처럼 유도하여 검증 과정을 우회, GHES 임의 계정에 접근할 수 있습니다.

임의 GHES URL ( https://your-ghes-instance.com )로 작성한 SAML 데이터 :

Nuclei 템플릿 기반 공격 Request :

3. 대응 방안

해당 취약점은 초기 공개 시 CVE-2024-4985 CVE 코드를 받고 GHES 3.9.15, 3.10.12, 3.11.10 및 3.12.4 버전에서 수정되었으나, 수정 패치로 해당 취약점이 완벽하게 대응되지 않는 점이 발견되어 CVE-2024-9487 CVE 코드를 받고 GHES 3.11.16, 3.12.10, 3.13.5 및 3.14.2 버전에서 다시 수정되었습니다.

해당 취약점의 경우 조작된 가짜 Assertion 노드를 삽입하여 검증 단계를 우회하는 취약점으로 AIWAF에서 패턴으로 대응할 시 정상 요청을 탐지할 가능성이 높아 패턴으로 대응 가능한 영역이 아닌 것으로 보여집니다.

4. 결론

Github Enterprise Server는 Github 플랫폼의 호스팅 서비스로, 많은 고객 및 기업에서 사용되고 있는 만큼 해당 서비스에서 발생한 인증 우회 취약점은 큰 파급력 및 영향력을 지닌 취약점이기에, Github Enterprise Server를 사용하는 기업 및 고객은 해당 서비스를 항상 최신 버전으로 패치를 진행하여야 합니다.

저희 AIWAF 제품에서는 Github 및 Github Enterprise Server에서 발생하는 취약점들에 대해 지속적으로 모니터링하고 있으며, 앞으로도 발견되는 관련 취약점들에 대해서도 신속하게 대응할 예정입니다.

5. 참고 자료

https://projectdiscovery.io/blog/github-enterprise-saml-authentication-bypass

https://github.com/absholi7ly/Bypass-authentication-GitHub-Enterprise-Server

https://hawk-eye.io/2024/10/cve-2024-9487-critical-vulnerability-affecting-github-enterprise-server/

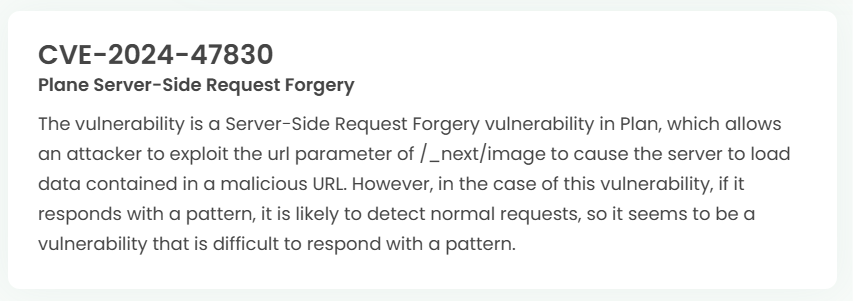

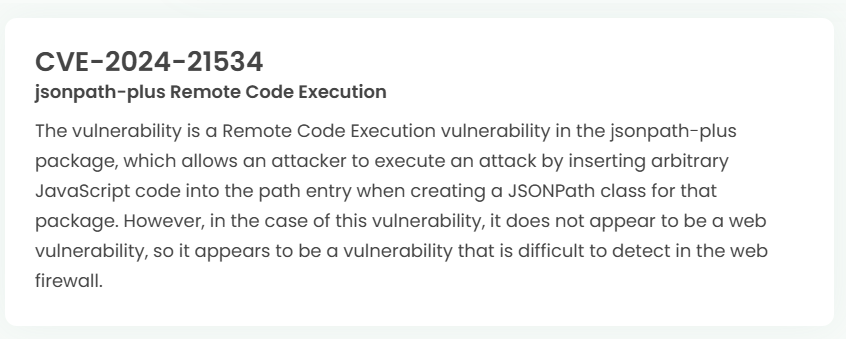

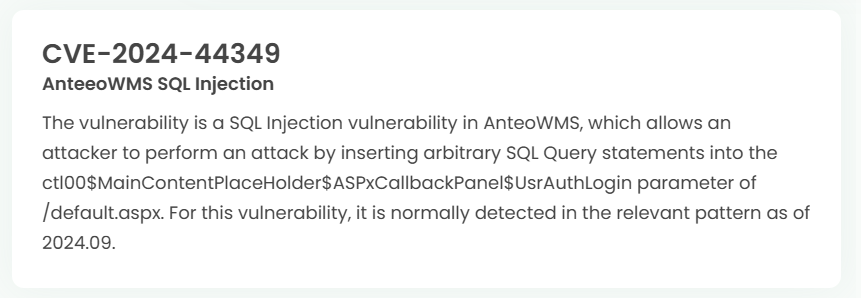

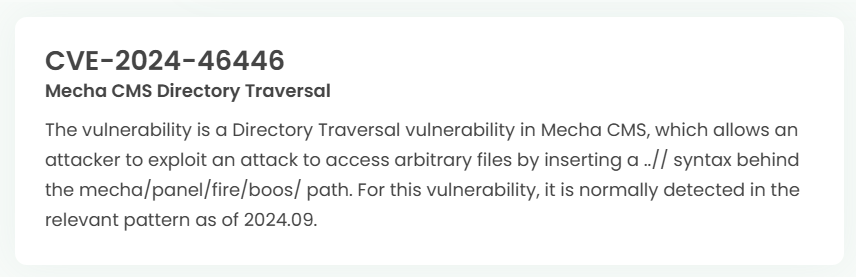

최신 취약점 CVE 현황

1. 고위험 취약점 현황 (2024.10)

2. 고위험 취약점 설명